ETH.LIMO, een bekende gateway die traditionele webbrowsers verbindt met Ethereum Name Service (ENS) domeininhoud, ondervond op vrijdag 17 april 2026 een aanzienlijke verstoring na een geslaagde DNS-kaping. Dit beveiligingsincident onderstreept belangrijke lessen over de kruising van gedecentraliseerde technologieën en traditionele internetinfrastructuur, en werpt licht op de risico’s die blijven bestaan op het snijvlak tussen crypto-native diensten en conventionele webinfrastructuur.

Achtergrond: ETH.LIMO en ENS uitgelegd

Ethereum Name Service (ENS) is het domeinnamensysteem van de blockchain, ontworpen om complexe walletadressen om te zetten in makkelijk leesbare .eth-domeinen. ETH.LIMO fungeert als een gateway, die ENS-domeinen koppelt aan het traditionele web—waardoor ENS-inhoud toegankelijk wordt via standaard webbrowsers voor gebruikers die niet bekend zijn met gedecentraliseerde webtechnologieën of die geen specifieke crypto-browserextensies of -instellingen hebben. Deze service faciliteert effectief ongeveer 2 miljoen .eth-namen en levert zo brede toegankelijkheid tot gedecentraliseerde content.

De omvang en tijdlijn van de verstoring

Het incident begon rond 19:07 EDT op vrijdag 17 april 2026. ETH.LIMO merkte op dat hun domein, eth.limo, was gekaapt via ongeautoriseerde wijzigingen bij hun domeinregistrar, easyDNS. De kaping kwam niet voort uit een compromis van Ethereum of de ENS smart contracts zelf, maar uit een aanval gericht op de traditionele webinfrastructuur. ETH.LIMO plaatste waarschuwingen op hun sociale kanalen om gebruikers te informeren dat hun domein gecompromitteerd was en dat herstelacties actief werden uitgevoerd in samenwerking met getroffen partijen, met name de registrar.

Details van het incident: Een geval van social engineering

De hoofdoorzaak, zoals beschreven in het zaterdagse post-mortem van ETH.LIMO en bevestigd door easyDNS, was een geavanceerde social engineering-aanval. Voor het eerst in zijn 28-jarige bestaan werd easyDNS slachtoffer van een dergelijke poging gericht op een klantaccount, in plaats van een interne technische of systemische fout. Menselijke fouten bij klantenservice en verificatieprocessen stelden de aanvaller in staat controle te krijgen over het registraraccount van ETH.LIMO. Dit maakte ongeautoriseerde wijzigingen aan de nameservers en DNS-instellingen van het domein mogelijk, wat invloed had op hoe eth.limo-domeinen op het web werden opgelost.

Directe technische impact en mitigatie

De DNSSEC-configuratie (Domain Name System Security Extensions) van ETH.LIMO speelde een belangrijke rol bij mitigatie. DNSSEC-bewuste resolvers, die cryptografisch de authenticiteit van DNS-gegevens verifiëren, detecteerden de frauduleuze wijzigingen aan de nameservers en blokkeerden de ongeldige verzoeken, waardoor wijdverspreide omleidingen of phishing werden voorkomen. Niet-DNSSEC resolvers of gebruikers wiens DNS-providers deze beveiligingsprotocollen niet afdwingen, bleven echter kwetsbaar tijdens het venster van kaping.

Volgens easyDNS zijn geen andere klantaccounts of interne systemen gecompromitteerd tijdens dit incident. Het snelle optreden van de registrar beperkte de schade tot het enkele gatewaydomein, maar de gevolgen voor gebruikers waren breed, gezien het grote aantal .eth-namen dat afhankelijk is van ETH.LIMO.

Ruimere gevolgen voor het Ethereum-ecosysteem

Dit incident onthult een blijvend risico in blockchain-ecosystemen: zelfs gedecentraliseerde protocollen kunnen kwetsbaar zijn door de zwakke plekken in de conventionele internetdiensten waarmee zij interageren. Voor miljoenen die afhankelijk zijn van ETH.LIMO voor ENS-webtoegang betekende de kaping dat standaard browsertoegang tot .eth-sites mogelijk onveilig of onbereikbaar was. Vitalik Buterin, medeoprichter van Ethereum, waarschuwde gebruikers publiekelijk om eth.limo-domeinen te vermijden totdat het team volledig herstel had bevestigd, en benadrukte het potentiële risico van phishing of andere kwaadaardige activiteiten tijdens het verlies van controle.

Dit past in een patroon van operationele risico’s waarbij uitval van randdiensten—zoals domeinregistrars, interfacegateways of projectwebsites—invloed heeft op de gebruikerservaring en het vertrouwen in gedecentraliseerde platforms, ondanks de onberispelijke veiligheid van onderliggende smart contracts of protocollen.

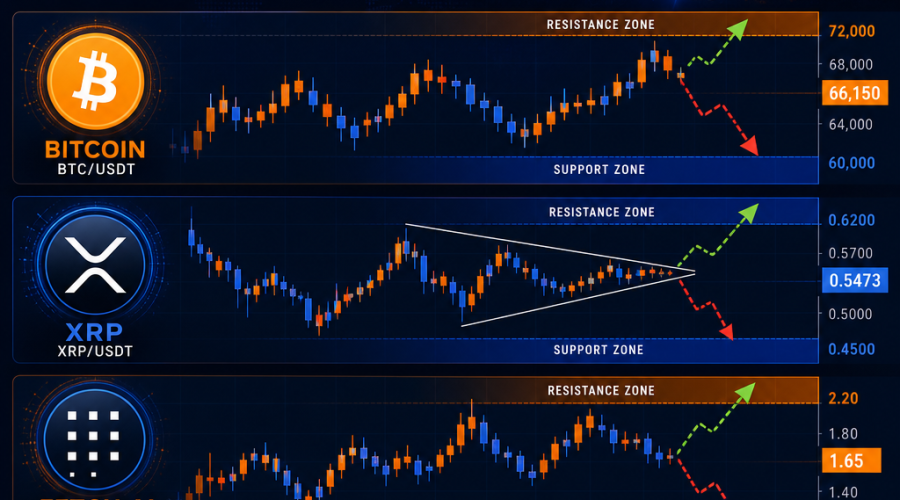

Marktreactie: Ethereum prijscontext

Ten tijde van de aanval werd Ethereum verhandeld voor ongeveer $2.281,65, een daling van 2,73% over 24 uur. Hoewel deze prijsbeweging mogelijk niet direct toe te schrijven is aan de ETH.LIMO-kaping, plaatst het de markt in context en suggereert het een periode van algemeen risicosentiment in plaats van alleen een reactie op het beveiligingsincident. Niettemin onderstreept het de verwevenheid van infrastructuurstoringen en marktsentiment, aangezien nieuws over kwetsbaarheden de perceptie en handelsgedrag kan beïnvloeden, zelfs als er geen directe fondsen in gevaar zijn.

Technische lessen: Waar liggen de risico’s?

De kaping van ETH.LIMO is een duidelijke herinnering dat ondanks de decentralisatie van de kerncontracten van Ethereum en ENS, perifere infrastructuur gevoelig blijft voor traditionele aanvalsvectoren. Kritieke, aan de gebruiker gerichte gateways—registrars, webservers en DNS-providers—zijn nog steeds verankerd in de klassieke internetarchitectuur, waar social engineering en menselijke fouten hoogbeveiligde gedecentraliseerde technologieën kunnen ondermijnen.

De effectiviteit van DNSSEC biedt enige geruststelling: mits correct geconfigureerd, kan het een robuuste verdediging vormen tegen ongeautoriseerde DNS-wijzigingen. Echter, door de onvolledige adoptie onder ISPs en DNS-providers profiteren niet alle gebruikers hiervan. Crypto-projecten—vooral diegenen die traditionele web “gateways” bieden naar gedecentraliseerde bronnen—moeten zich niet alleen focussen op smart contract-beveiliging, maar ook op uitgebreide versterking van hun interface- en registrarbeveiligingsprotocollen, training van personeel tegen social engineering, en transparantie richting gebruikers omtrent reactie op incidenten en statusupdates.

Operationele lessen voor gebruikers en projectteams

- Waakzaamheid bij domeinregistratie: Kies registrars met versterkte klantverificatieprocessen, regelmatige training van personeel en robuuste incidentresponseplannen.

- DNSSEC inschakelen: Projecten en gebruikers zouden domeinen en DNS-providers moeten verkiezen die DNSSEC ondersteunen, aangezien dit ongeautoriseerde DNS-wijzigingen kan voorkomen.

- Fallback-mechanismen: ENS en vergelijkbare projecten kunnen gebruikers aanmoedigen om content direct te benaderen via gedecentraliseerde protocollen zoals IPFS, waardoor de afhankelijkheid van traditionele browsergateways die gevoelig zijn voor kaping wordt verminderd.

- Snelle communicatie naar gebruikers: De transparante updates en waarschuwingen van ETH.LIMO stelden gebruikers in staat snel hun gedrag aan te passen en kwaadaardige omleidingen tijdens het incident te vermijden, waardoor verdere schade werd beperkt.

- Kruis-ecosysteembeveiliging: Beveiligingsaudits en -reviews moeten verder kijken dan alleen on-chain contracten en ook webgerichte infrastructuur, weerstand tegen social engineering en registraraccountbeheer meenemen.

Reactie uit de community en het ecosysteem

Na het incident lag de onmiddellijke focus van de community op gebruikersveiligheid en het evalueren van alternatieve toegangsroutes naar ENS-gekoppelde inhoud. Beveiligingsexperts, projectleiders en zelfs Ethereum’s medeoprichter verspreidden waarschuwingen en statusupdates, wat de kans op geslaagde phishing of andere kwaadaardige uitbuiting beperkte.

Er klinkt een groeiende roep binnen het Ethereum- en ENS-ecosysteem om fallback-toegangsmechanismen te formaliseren—met name door gebruik te maken van directe toegang via gedecentraliseerde bestandsopslagprotocollen zoals IPFS, die onafhankelijk kunnen werken van DNS-gebaseerde webgateways. Zulke oplossingen zijn mogelijk minder gebruiksvriendelijk voor de doorsnee gebruiker, maar kunnen bescherming bieden bij toekomstige gevallen van uitval of compromittering van gecentraliseerde componenten.

Er is tevens hernieuwde aandacht voor programma’s voor protocolsubsidies en beveiligingsfinanciering, om projecten aan te moedigen de “laatste mijl” tussen blockchaindiensten en eindgebruikers te versterken.

Wat volgt: Belangrijke punten om op te letten

Verder herstel wordt verwacht terwijl ETH.LIMO werkt aan het volledig veiligstellen van hun domein. Verwacht mag worden:

- Een formele “alles veilig”-melding van ETH.LIMO, waarin de domeinintegriteit en veilige hervatting van de dienst wordt bevestigd.

- Publieke verklaringen van easyDNS over beleids- of systeemwijzigingen om toekomstige social engineering-kwetsbaarheden te voorkomen.

- Mogelijke interfacewijzigingen of verbeterde richtlijnen van ENS en vergelijkbare projecten, met het oog op meer robuuste fallbackroutes voor gebruikers buiten gecentraliseerde DNS- of registrargebaseerde toegangspunten.

- Communitygesprekken over de bredere noodzaak van meerlagige beveiliging in publiek toegankelijke crypto-infrastructuur, die verder reikt dan on-chain code-audits.

Dit incident heeft het ENS-protocol of Ethereum zelf niet gecompromitteerd. In plaats daarvan werd het belang onderstreept van het beveiligen van de “wrapper”-diensten die gedecentraliseerde webtechnologieën toegankelijk maken voor gewone gebruikers.

Conclusie

De ETH.LIMO DNS-kaping is een dringende herinnering dat, hoezeer crypto ook innoveert op het gebied van decentralisatie en censuurbestendigheid, de verbinding met de echte wereld vaak zorgwekkend afhankelijk blijft van traditionele internetinfrastructuur. Door de beveiliging van webgerichte gateways te verbeteren en het verbindende weefsel tussen traditionele en gedecentraliseerde bronnen te versterken, kunnen projecten zowel veiligheid als vertrouwen bieden aan gebruikers die zich wagen aan de toekomst van het blockchainweb.

Disclaimer: Dit artikel is uitsluitend bedoeld ter informatie en vormt geen financieel of investeringsadvies. Markten voor cryptovaluta en digitale activa brengen aanzienlijke risico’s met zich mee. Doe altijd uw eigen onderzoek voordat u beslissingen neemt.